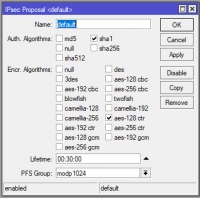

Если при тестировании скорости по туннелю ipsec между двумя узлами скорость низкая (например, канал 100 Мбит, а по туннелю 20-40 мбит) то попробуйте изменить значение в /ip ipsec proposal> enc-algorithms на «aes-128-ctr» вместо «aes-128-cbc»

mikrotik usb power reset. Перезагрузка ЮСБ модема когда он зависает.

Комманду отключения USB порта нужно добавить в Tools->Netwatch в поле Down.

Команда /system routerboard usb power-reset duration=15s

В поле host ставим 1.1.1.1 , в поле интервал 00:10:00 (10 минут)

ссылка на wiki mikrotik по Netwatch

https://wiki.mikrotik.com/wiki/Manual:Tools/Netwatch

Mikrotik При добавлении туннеля (например EoIP) в сетевой мост, может возникнуть проблема, что некоторые сайты перестают работать, не открывается половина сайтов.

mikrotik rdp 3389 bruteforce.

Решение взято у http://www.admblog.ru/mikrotik-bruteforce-block

1.В 2018 году пора перестать использовать смешанный тип стандартов "b\g\n" . Используйте только "n" cтандарт. При использовании смешанного типа режется скорость(максимальная теоретическая) для всех участников данного канала. 2. Не стоит делать ширину канала в 40 герц. Больше шумов соберете. Канал 2.4 почти всегда перегружен. Используйте 20. Стабильнее 3. Не рекомендую использовать статический выбор канала. Завтра на этот канал сядет какой-нибудь телевизор с WIFI модулем и всё. Делайте автоматический выбор. Сейчас точки доступа нормально переключают каналы. Вкладка Advanced 1. Hw/protection mode - rts cts. Если кратко то данная технология определят кто должен вещать в данный момент, напоминаю, что 802.11 это полудуплексный стандарт. На практике мне этот режим пригодился чуть меньше чем никогда. Только режет пропускную способность в 2 раза и грузит процессор. 2. Adaptive Noise Immunity - поидее микротик, используя свои "опыт и знания" должен сам подстраивать характерстики чипа и модуля WIFI что бы уменьшать интерференцию и шумы. На практике, я не заметил ничего. Итого - эти параметры нужно тестировать на конкретном объекте. Но с высокой долей вероятности вы ничего не получите.Ну нельзя из забитого эфира 2.4 в бизнес центре добиться хоть чего то вменяемого.

Настройка sip на mikrotik. Пример на манго телеком

Для корректной работы телефонии необходимо открыть доступ на фаерволе/роутере/брандмауэре и т.д., осуществив следующие действия: разрешить входящие соединения и исходящий трафик для прохождения голоса по протоколу UDP и TCP для подсети:

81.88.86.0/24, порты с 1024 по 65535.

Открываем порты в фаерволе для WhatsApp

TCP: 4244,5222,5223,5228,5242

UDP: 3478,45395

WhatsApp voice calls firewall ports

12

08

2015

Trials and errors given me following list of ports to be open in guest wi-fi firewall in order for WhatsApp calls to work.

Until then it was giving error “Call couldn’t be placed due to wi-fi network that prevents WhatsApp calls”.

TCP: 4244,5222,5223,5228,5242,50318,59234

UDP: 3478,34784,45395,50318,59234

Взято с https://kaa.kiev.ua/blog/whatsapp-voice-calls-firewall-ports/

Есть возможность обновления до актуальной версии (6.21.1).

В интернете уже довольно много статей о том ка ограничить на Mikrotik доступ пользователей к определённым ресурсам.

Самое грамотное решение которое я нашёл это настройка Firewall на action=reject reject-with=tcp-reset по контенту, но в примере котором я нашел блокировался только один сайт одним правилом Firewall.